Aplica A: ThreatSync

Algunas de las funciones descritas en este tema están disponibles solo para los participantes en el programa ThreatSync Beta. Si una función descrita en este tema no está disponible en su versión de WatchGuard Cloud, es una función exclusiva del programa beta.

La página Puntos de Acceso De Confianza muestra una lista de direcciones MAC de puntos de acceso en los que confía ThreatSync. Cuando confía en una dirección MAC de punto de acceso con ThreatSync, el dispositivo no generará alertas de incidentes para detecciones de dispositivos Rogue y Evil Twin.

Estos dispositivos WatchGuard se identifican automáticamente como puntos de acceso de confianza mediante la función Monitorización del Espacio Aéreo y no aparecerán en la lista Puntos de Acceso De Confianza:

- Puntos de acceso WatchGuard administrados por WatchGuard Cloud en la misma cuenta

- Fireboxes inalámbricos administrados por WatchGuard Cloud en la misma cuenta

Puede agregar las direcciones MAC de los dispositivos de su red que considere administrados y de confianza a la lista de Puntos de Acceso De Confianza si el dispositivo genera alertas de incidentes en ThreatSync.

Por ejemplo, estos dispositivos podrían detectarse como puntos de acceso Rogue o Evil Twin:

- Puntos de acceso Wi-Fi 5 administrados por WatchGuard Wi-Fi Cloud o un Gateway Wireless Controller en un Firebox

- Fireboxes inalámbricos no administrados por WatchGuard Cloud

- Puntos de acceso de terceros conectados a su red o que operan en su espacio aéreo

No confíe en los puntos de acceso Rogue o Evil Twin detectados que no reconozca como dispositivos conocidos en su red o en su espacio aéreo.

Agregar Dispositivos a la Lista de Puntos de Acceso de Confianza

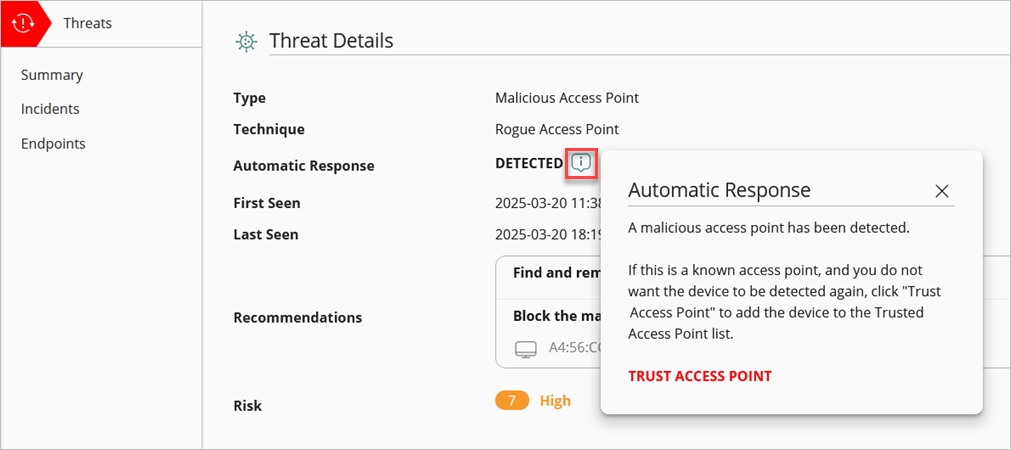

A medida que revisa los detalles del incidente y monitoriza las amenazas, es posible que decida confiar en uno o varios puntos de acceso conocidos y administrados que se hayan detectado como puntos de acceso maliciosos y se hayan bloqueado mediante una política de automatización de ThreatSync o la remediación manual de un incidente.

Para confiar en un punto de acceso desde la página de incidentes de ThreatSync:

- Inicie sesión en su cuenta de WatchGuard Cloud.

Para las cuentas Service Provider, en el Administrador de Cuentas, seleccione Mi Cuenta. - Seleccione Monitorizar > Amenazas > Incidentes.

Se abre la página Incidentes. - Seleccione un incidente de Punto de Acceso Malicioso.

- En la sección Detalles de Amenaza - Respuesta Automática del incidente, haga clic en

.

.

- Si se trata de un punto de acceso conocido en su implementación y no desea que el dispositivo se detecte de nuevo como punto de acceso malicioso, haga clic en Confiar en Punto de Acceso.

- Haga clic en Confiar en Punto de Acceso para confirmar.

El dispositivo se agrega a la lista Puntos de Acceso De Confianza.Caution: Asegúrese de que se trata de un punto de acceso conocido en su red. Si se trata de un punto de acceso malicioso y confía en él, ThreatSync ya no creará alertas de incidentes sobre las acciones del dispositivo.

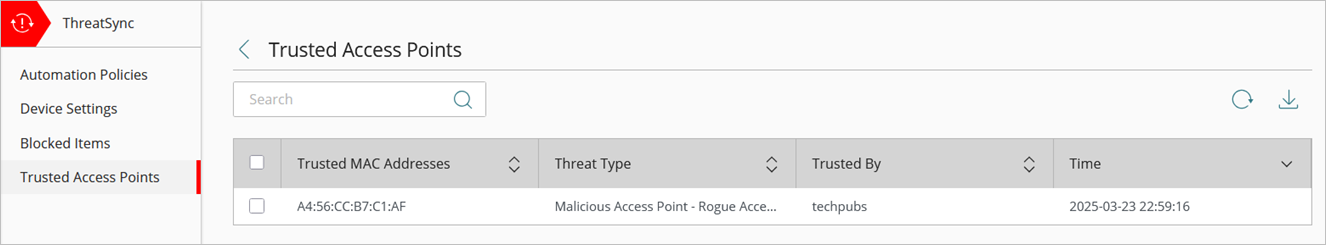

Ver Puntos de Acceso de Confianza en ThreatSync

Para ver la lista de direcciones MAC de puntos de acceso en los que confía ThreatSync:

- Inicie sesión en su cuenta de WatchGuard Cloud.

Para las cuentas Service Provider, en el Administrador de Cuentas, seleccione Mi Cuenta. - Seleccione Configurar > ThreatSync > Puntos de Acceso de Confianza.

Se abre la página Puntos de Acceso de Confianza.

La página Puntos de Acceso De Confianza muestra estos detalles:

- Direcciones MAC De Confianza — La dirección MAC del punto de acceso de confianza.

- Tipo de Amenaza — El tipo de amenaza detectado del punto de acceso.

Por ejemplo: - Punto de Acceso Malicioso - Rogue Access Point

- Punto de Acceso Malicioso - Rogue Access Point Sospechoso

- Punto de Acceso Malicioso - Evil Twin

- De Confianza Para — El nombre del usuario o el nombre de la política de automatización que confió en el punto de acceso.

- Marca de Tiempo — La fecha y la hora en que se confió en el punto de acceso.

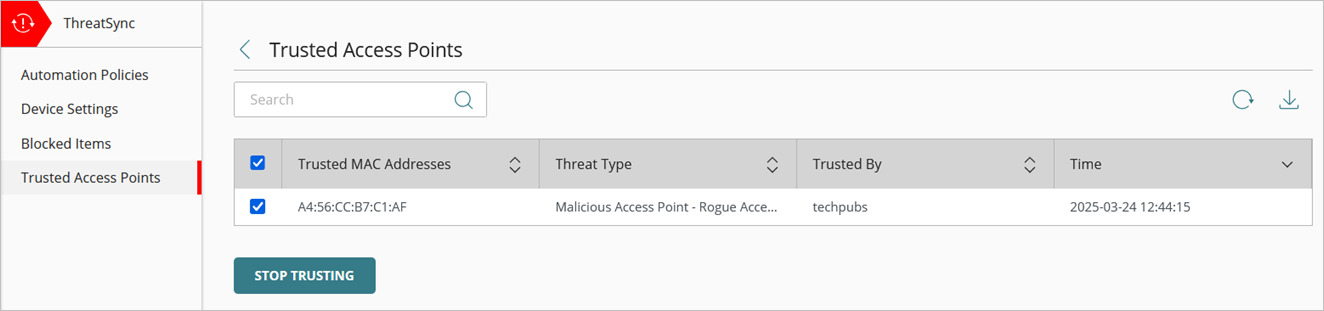

Dejar de Confiar en un Punto de Acceso

Puede dejar de confiar en un punto de acceso desde la lista Puntos de Acceso De Confianza o desde la página Detalles del Incidente para una detección de punto de acceso malicioso.

- Inicie sesión en su cuenta de WatchGuard Cloud.

Para las cuentas Service Provider, en el Administrador de Cuentas, seleccione Mi Cuenta. - Seleccione Configurar > ThreatSync > Puntos de Acceso de Confianza.

Se abre la página Puntos de Acceso de Confianza. - Seleccione una o varias direcciones MAC de puntos de acceso de confianza.

- Haga clic en Dejar de Confiar.

- Para confirmar que desea dejar de confiar en este punto de acceso, haga clic en Dejar de Confiar.

ThreatSync ya no confía en el punto de acceso

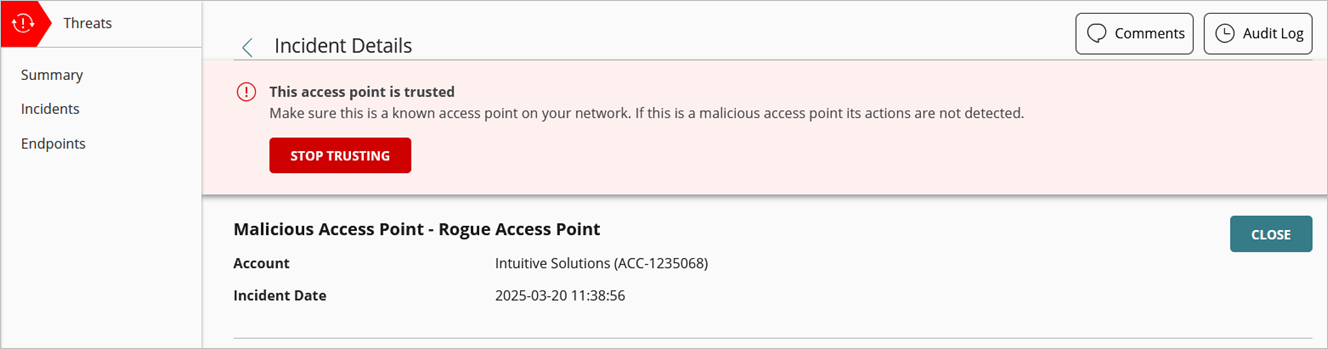

- Inicie sesión en su cuenta de WatchGuard Cloud.

Para las cuentas Service Provider, en el Administrador de Cuentas, seleccione Mi Cuenta. - Seleccione Monitorizar > Amenazas > Incidentes.

Se abre la página Incidentes. - Seleccione el incidente que contiene el punto de acceso de confianza.

Se abre la página Detalles del Incidente para el incidente.

- Haga clic en Dejar de Confiar.

ThreatSync ya no confía en el punto de acceso

Para configurar los ajustes de dispositivo de ThreatSync: